Una ricerca di HP Wolf Security rivela siti di prenotazione viaggi contraffatti che sfruttano banner cookie ingannevoli per compromettere i dispositivi degli utenti in cerca di offerte vacanza

HP Inc. ha recentemente pubblicato il suo ultimo Threat Insights Report, mettendo in luce come gli attaccanti continuino a sfruttare la “fatica da clic” degli utenti, in particolare durante momenti di navigazione rapidi e sensibili al tempo, come la ricerca di offerte di viaggio. Questo fenomeno si intensifica in vista delle vacanze estive, quando i viaggiatori sono più vulnerabili alle esche a tema vacanza.

Nuove Tattiche di Attacco: Siti di Viaggio Falsi e Cookie Ingannatori

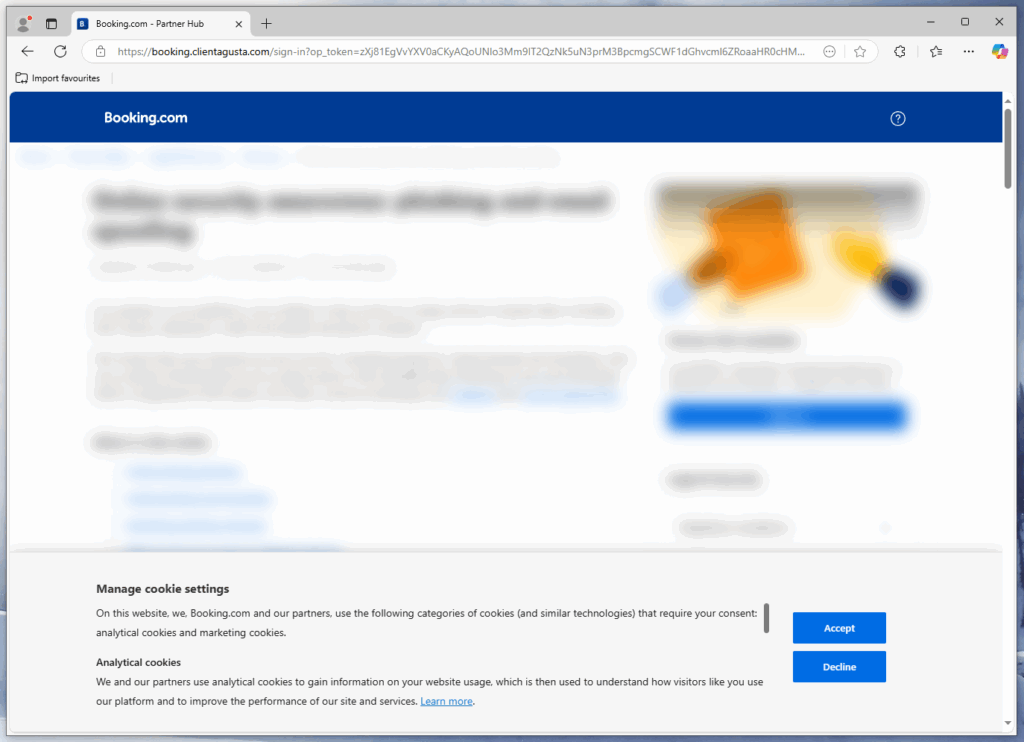

Il rapporto evidenzia un’indagine approfondita su domini sospetti, collegati a una precedente campagna a tema CAPTCHA, che ha rivelato l’esistenza di siti web di prenotazione viaggi contraffatti. Questi siti imitano in modo convincente marchi noti come Booking.com, presentando contenuti sfocati e un banner di consenso cookie ingannevole. L’intento è spingere gli utenti a cliccare su “Accetta”, innescando il download di un file JavaScript malevolo.

L’apertura di tale file comporta l’installazione di XWorm, un trojan di accesso remoto (RAT) che conferisce agli attaccanti il controllo completo del dispositivo. Ciò include l’accesso a file, webcam, microfoni e la capacità di distribuire ulteriore malware o disabilitare gli strumenti di sicurezza. Questa campagna, sebbene rilevata per la prima volta nel primo trimestre del 2025 – in coincidenza con il periodo di punta per le prenotazioni estive – rimane attiva, con nuove registrazioni di domini che continuano a veicolare la stessa esca legata alle prenotazioni.

Patrick Schläpfer, Principal Threat Researcher presso l’HP Security Lab, ha commentato: “Dall’introduzione di normative sulla privacy come il GDPR, le richieste di consenso sui cookie sono diventate così normalizzate che la maggior parte degli utenti è caduta nell’abitudine di ‘cliccare prima, pensare dopo’. Mimando l’aspetto di un sito di prenotazioni in un momento in cui i vacanzieri si affrettano a organizzare i viaggi, gli attaccanti non necessitano di tecniche avanzate, ma solo di un prompt ben tempistico e dell’istinto dell’utente a cliccare.”

Minacce Nascoste: File Impostori e Installatori MSI in Crescita

Basandosi sui dati di milioni di endpoint che eseguono HP Wolf Security, i ricercatori di HP hanno scoperto altre tecniche sofisticate utilizzate dai cybercriminali:

Strategie di Evasione Avanzate:

- File Impostori Nascosti in Pieno Vista: Gli attaccanti utilizzano file di libreria di Windows per celare malware all’interno di cartelle locali dall’aspetto familiare, come “Documenti” o “Download”. Le vittime visualizzano un pop-up di Esplora risorse di Windows che mostra una cartella WebDAV remota con un collegamento che sembra un PDF, ma che lancia il malware quando viene cliccato.

- La Trappola di PowerPoint Mimica l’Apertura di una Cartella: Un file PowerPoint malevolo, aperto in modalità a schermo intero, imita l’apertura di una cartella standard. Quando gli utenti cliccano per uscire, attivano il download di un archivio contenente uno script VBScript e un eseguibile, che scarica un payload ospitato su GitHub per infettare il dispositivo.

- Aumento degli Installatori MSI: Gli installatori MSI sono ora tra i tipi di file più utilizzati per distribuire malware, in gran parte a causa delle campagne ChromeLoader. Spesso distribuiti tramite siti di software contraffatti e malvertising, questi installatori utilizzano certificati di firma del codice validi e di recente emissione per apparire affidabili e bypassare gli avvisi di sicurezza di Windows.

La capacità di HP Wolf Security di isolare le minacce che sono sfuggite agli strumenti di rilevamento sui PC, consentendo comunque al malware di detonare in sicurezza all’interno di container protetti, offre una visione specifica delle ultime tecniche utilizzate dai cybercriminali. Ad oggi, i clienti di HP Wolf Security hanno cliccato su oltre 50 miliardi di allegati e-mail, pagine web e file scaricati senza alcuna violazione segnalata.

Il Dr. Ian Pratt, Global Head of Security per Personal Systems di HP Inc., ha affermato: “Gli utenti stanno diventando desensibilizzati ai pop-up e alle richieste di permesso, rendendo più facile per gli attaccanti passare inosservati. Spesso, non sono tecniche sofisticate, ma momenti di routine che colgono di sorpresa gli utenti. Più esposte sono queste interazioni, maggiore è il rischio. Isolare i momenti ad alto rischio, come cliccare su contenuti non attendibili, aiuta le aziende a ridurre la loro superficie di attacco senza dover prevedere ogni attacco.“